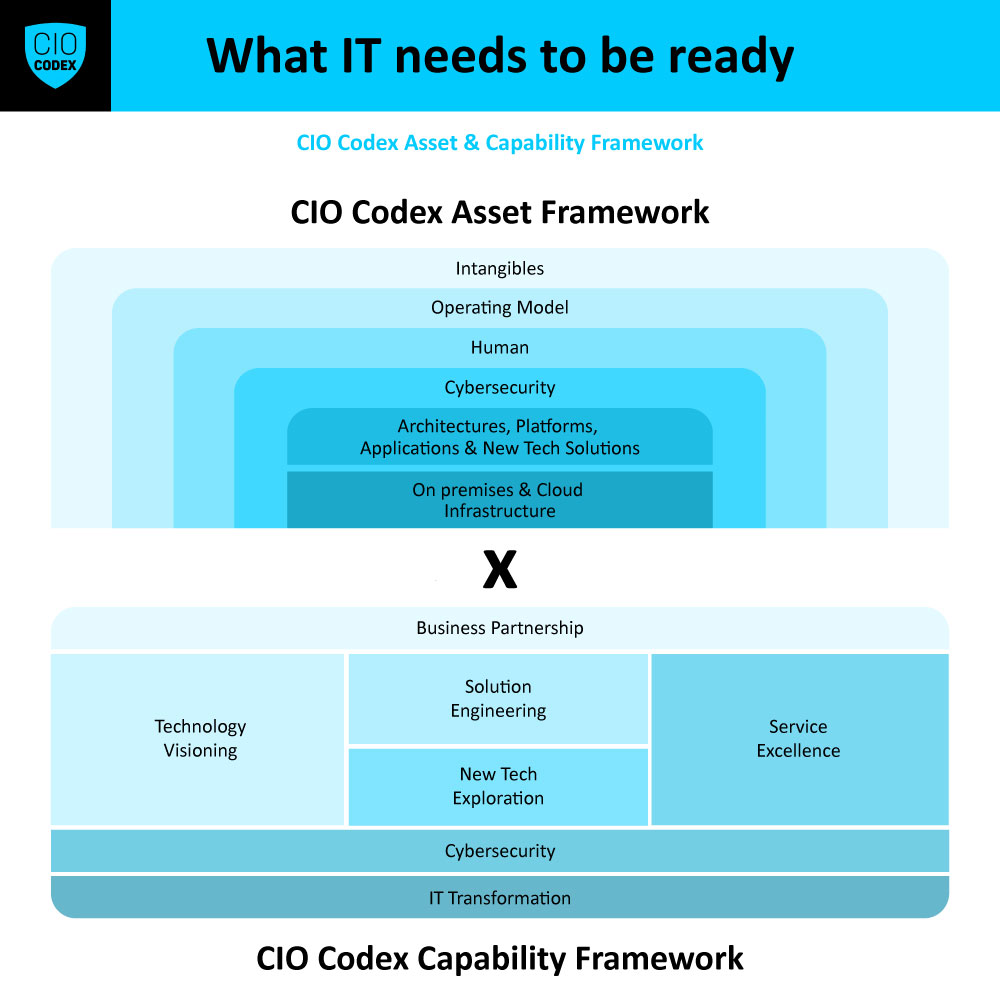

A capability de Access & Authorization Management, inserida na macro capability Operation e na camada Cybersecurity, desempenha um papel crucial na proteção de informações críticas, na prevenção de acessos não autorizados e na garantia da conformidade com regulamentações de segurança cibernética.

Para avaliar eficazmente o desempenho dessa capability, é essencial acompanhar uma série de KPIs usuais que fornecem insights sobre a gestão de identidades, autenticação e autorização.

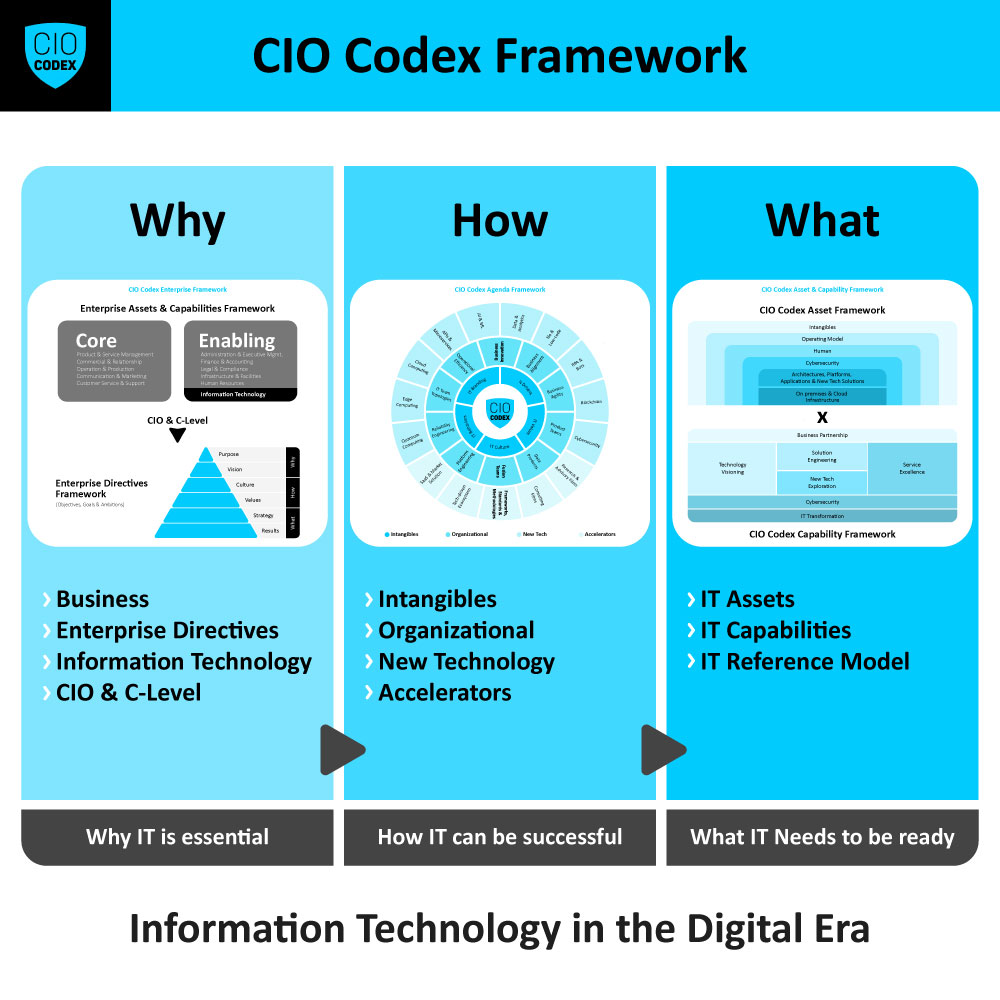

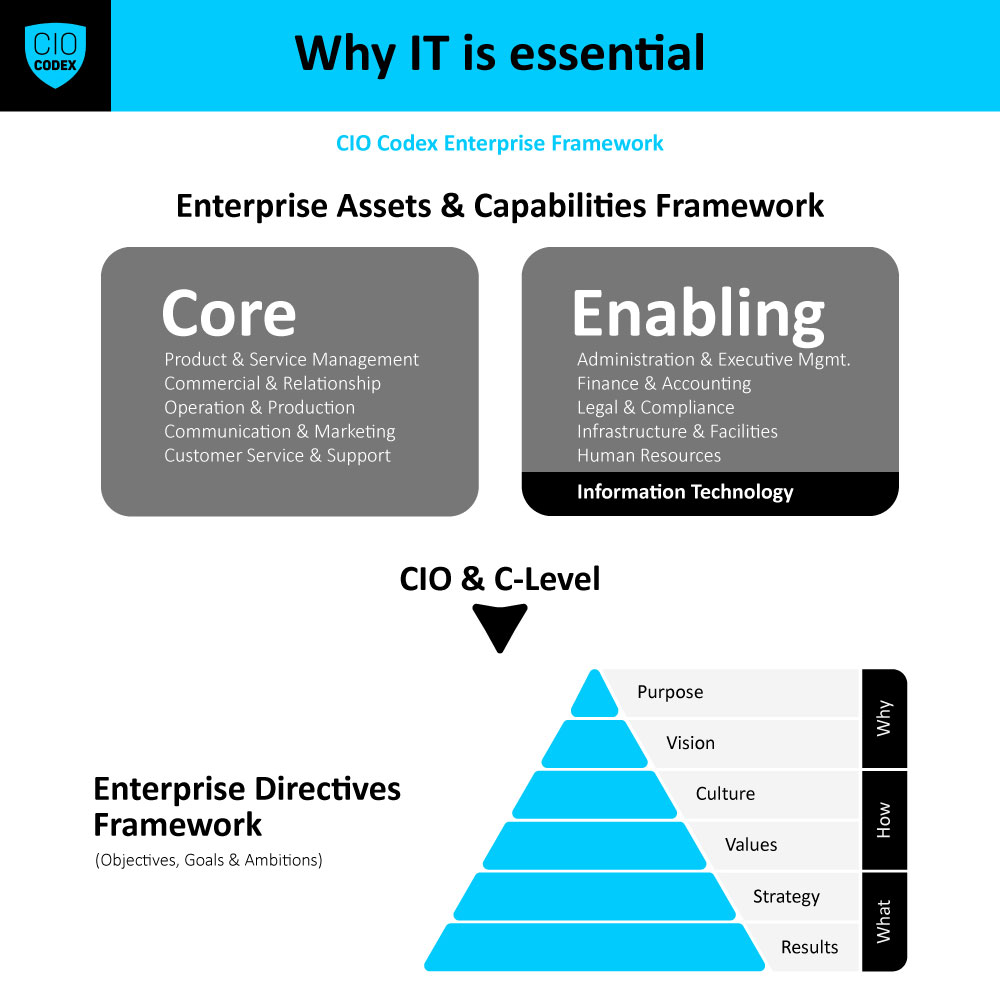

Abaixo, uma lista dos principais KPIs usualmente utilizados no mercado dentro do contexto do CIO Codex Capability Framework:

· Taxa de Autenticação Bem-Sucedida (Successful Authentication Rate): Mede a porcentagem de tentativas de autenticação que são bem-sucedidas, demonstrando a eficácia dos métodos de verificação de identidade.

· Tempo Médio de Processamento de Solicitações de Acesso (Mean Access Request Processing Time): Calcula o tempo médio necessário para processar solicitações de acesso, avaliando a eficiência do processo de autorização.

· Taxa de Conformidade com Políticas de Acesso (Access Policy Compliance Rate): Avalia a aderência às políticas de acesso estabelecidas pela organização, garantindo que apenas usuários autorizados tenham permissão para acessar recursos específicos.

· Taxa de Contas de Usuário Desativadas (Disabled User Accounts Rate): Indica a frequência com que contas de usuário são desativadas quando não mais necessárias, reduzindo o risco de acessos não autorizados.

· Taxa de Acessos Não Autorizados Detectados (Detected Unauthorized Access Rate): Mede a porcentagem de acessos não autorizados que são identificados e bloqueados de forma proativa.

· Tempo Médio de Resposta a Incidentes de Acesso Não Autorizado (Mean Unauthorized Access Incident Response Time): Calcula o tempo médio necessário para responder a incidentes de acesso não autorizado, minimizando o tempo de exposição a riscos.

· Taxa de Auditorias de Acesso Realizadas (Access Audits Conducted Rate): Avalia a frequência com que auditorias de acesso são conduzidas para verificar e validar as permissões de usuário.

· Taxa de Acessos Privilegiados Monitorados (Monitored Privileged Access Rate): Indica a porcentagem de acessos privilegiados que são continuamente monitorados para detectar atividades suspeitas.

· Taxa de Acessos Baseados em Função (Role-Based Access Rate): Avalia a proporção de acessos concedidos com base nas funções e responsabilidades dos usuários, seguindo uma abordagem de menor privilégio.

· Taxa de Autenticação Multifatorial Implementada (Implemented Multifactor Authentication Rate): Mede a adoção de autenticação multifatorial (MFA) para reforçar a segurança de autenticação.

· Taxa de Auditorias de Contas de Usuário (User Account Audits Rate): Avalia a frequência com que as contas de usuário são auditadas para identificar contas inativas ou suspeitas.

· Taxa de Treinamento em Segurança de Acesso (Access Security Training Rate): Indica a porcentagem de membros da equipe que receberam treinamento em práticas de segurança de acesso.

· Taxa de Revisão de Políticas de Acesso (Access Policy Review Rate): Mede a frequência com que as políticas de acesso são revisadas e atualizadas para acompanhar as mudanças nas necessidades de segurança.

· Taxa de Identidades de Usuário Gerenciadas (Managed User Identities Rate): Avalia a proporção de identidades de usuário gerenciadas de forma centralizada, garantindo a precisão das informações de acesso.

· Taxa de Acessos em Nuvem Gerenciados (Managed Cloud Access Rate): Indica a porcentagem de acessos a recursos em nuvem que são gerenciados e controlados de acordo com as políticas de segurança.

Esses KPIs desempenham um papel fundamental na avaliação da eficácia da Access & Authorization Management.

Eles fornecem uma visão abrangente da segurança de identidades, autenticação e autorização, permitindo que as organizações identifiquem áreas de melhoria, fortaleçam suas defesas cibernéticas e garantam que apenas usuários autorizados tenham acesso a recursos críticos.

A medição constante desses indicadores é essencial para manter a integridade e a confidencialidade dos ativos de TI da organização.