Cybersecurity envolve uma série de práticas e tecnologias destinadas a proteger infraestruturas, aplicações e dados.

Isso inclui a autenticação de usuários, autorização de acessos, proteção de privacidade e garantia da confidencialidade das informações.

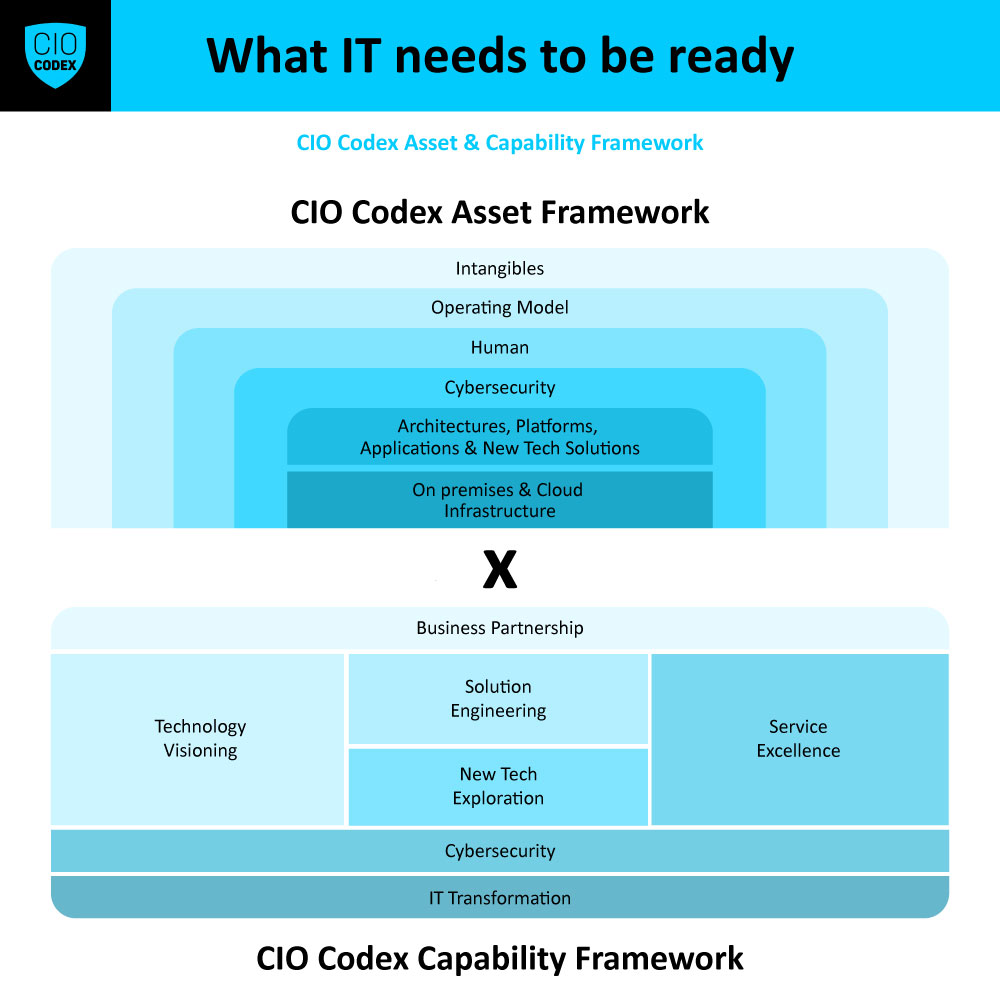

A camada de Cybersecurity no CIO Codex Asset Framework é uma componente vital para proteger a infraestrutura, aplicações e dados de uma organização.

Através de práticas e tecnologias abrangentes, desde autenticação e autorização até segurança de endpoints e conformidade, é possível criar um ambiente seguro que resguarda os ativos de TI contra uma ampla gama de ameaças cibernéticas.

A implementação dessas práticas de segurança deve ser contínua e adaptativa, respondendo às novas ameaças e evoluindo com as melhores práticas e tecnologias emergentes.

O campo da segurança cibernética é amplo, abrangendo desde a segurança de endpoints (dispositivos de usuário final) até a segurança de redes e a proteção de dados em trânsito e em repouso.

Autenticação de Usuários

- A autenticação é o ponto de partida da segurança cibernética, garantindo que somente indivíduos autorizados possam acessar sistemas e dados.

- Métodos de autenticação variam de simples senhas a autenticação multifator (MFA), que combina vários elementos como biometria, tokens físicos e senhas.

- A adoção de MFA é crucial para aumentar a segurança, reduzindo significativamente o risco de comprometimento de contas por meio de técnicas como phishing e força bruta.

Autorização de Acessos

- A autorização segue a autenticação, determinando os níveis de acesso de um usuário autenticado.

- Modelos como Controle de Acesso Baseado em Funções (RBAC) e Controle de Acesso Baseado em Atributos (ABAC) são implementados para assegurar que os usuários tenham apenas os privilégios necessários para suas funções específicas.

- A gestão granular de permissões minimiza o risco de acessos indevidos e ajuda a prevenir vazamentos de informações sensíveis.

Proteção de Privacidade

- A proteção da privacidade é um aspecto crítico da Cybersecurity, envolvendo políticas e tecnologias para controlar o acesso a dados pessoais e confidenciais.

- A conformidade com regulamentações como o GDPR é essencial para proteger os direitos dos indivíduos, garantindo que os dados sejam coletados, armazenados e processados de forma segura e responsável.

- A anonimização e pseudonimização dos dados são práticas comuns para proteger a privacidade sem comprometer a utilidade dos dados para análises e operações.

Garantia da Confidencialidade das Informações

- A confidencialidade assegura que as informações sejam acessíveis apenas por aqueles com permissão explícita. Técnicas de criptografia são amplamente utilizadas para proteger dados tanto em trânsito quanto em repouso.

- A implementação de criptografia forte, junto com práticas eficazes de gestão de chaves, é fundamental para evitar que dados sensíveis sejam interceptados ou acessados por partes não autorizadas.

Segurança de Endpoints

- A segurança de endpoints abrange a proteção de dispositivos de usuário final, como laptops, smartphones e tablets, que são frequentemente alvos de ataques cibernéticos.

- Soluções de Endpoint Protection Platforms (EPP) e Endpoint Detection and Response (EDR) fornecem monitoramento contínuo, detecção de ameaças e resposta a incidentes.

- A atualização e patching regulares dos sistemas operacionais e aplicativos são práticas essenciais para mitigar vulnerabilidades.

Segurança de Redes

- A segurança de redes envolve a implementação de medidas para proteger a infraestrutura de rede contra acessos não autorizados e ataques.

- Firewalls, sistemas de detecção e prevenção de intrusões (IDS/IPS) e Redes Privadas Virtuais (VPNs) são tecnologias críticas para monitorar e controlar o tráfego de rede.

- Segmentação de rede, onde a rede é dividida em zonas seguras, ajuda a limitar o movimento lateral de atacantes dentro da rede.

Proteção de Dados em Trânsito e em Repouso

- Proteger dados em trânsito e em repouso é fundamental para manter a integridade e confidencialidade das informações.

- Dados em trânsito referem-se às informações que estão sendo transferidas entre dispositivos ou redes, enquanto dados em repouso referem-se às informações armazenadas em discos rígidos, servidores ou nuvens.

- A criptografia é a principal técnica usada para proteger ambos, garantindo que mesmo se os dados forem interceptados ou acessados de forma não autorizada, eles permanecerão ilegíveis e seguros.

Monitoramento e Resposta a Incidentes

- Monitorar continuamente o ambiente de TI para atividades suspeitas e responder rapidamente a incidentes é uma prática essencial em Cybersecurity.

- Soluções de Security Information and Event Management (SIEM) agregam e analisam logs de várias fontes para detectar comportamentos anômalos.

- A resposta a incidentes envolve a identificação, contenção, erradicação e recuperação de incidentes de segurança, com o objetivo de minimizar o impacto e restaurar as operações normais o mais rápido possível.

Conformidade e Governança

- A conformidade com regulamentações e padrões de segurança é fundamental para manter a confiança dos clientes e evitar penalidades legais.

- Estruturas de governança de TI, como COBIT e ITIL, ajudam a organizar e gerenciar práticas de segurança de forma consistente e eficaz.

- Auditorias regulares e avaliações de segurança garantem que as políticas e práticas estejam em conformidade com os requisitos legais e as melhores práticas do setor.

Treinamento e Conscientização

- A segurança cibernética eficaz depende não apenas de tecnologias, mas também de pessoas bem treinadas e conscientes dos riscos de segurança.

- Programas contínuos de treinamento e conscientização educam os funcionários sobre as melhores práticas de segurança, como reconhecer e evitar tentativas de phishing, usar senhas fortes e relatar atividades suspeitas.

- Simulações e testes regulares ajudam a reforçar esses conceitos e a preparar os funcionários para responder adequadamente a incidentes de segurança.